Y ya que Sony esta consciente de la gravedad inicial que implica el exploit encontrado por GeoHotz, uno de sus empleados ha patentado un nuevo sistema de cifrado que contrarresta la gran hazaña.

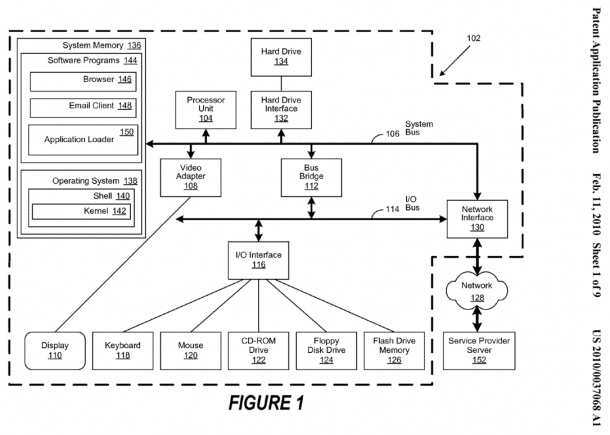

En concreto, Kanna Shimizu responsable de dirigir el desarrollo de software y sistemas de seguridad basados en la arquitectura del procesador Cell ha descrito lo siguiente:

«A method, system, and computer-usable medium are disclosed for controlling unauthorized access to encrypted application program code. Predetermined program code is encrypted with a first key. The hash value of an application verification certificate associated with a second key is calculated by performing a one-way hash function. Binding operations are then performed with the first key and the calculated hash value to generate a third key, which is a binding key. The binding key is encrypted with a fourth key to generate an encrypted binding key, which is then embedded in the application. The application is digitally signed with a fifth key to generate an encrypted and signed program code image. To decrypt the encrypted program code, the application verification key certificate is verified and in turn is used to verify the authenticity of the encrypted and signed program code image. The encrypted binding key is then decrypted with a sixth key to extract the binding key. The hash value of the application verification certificate associated with the second key is then calculated and used with the extracted binding key to extract the first key. The extracted first key is then used to decrypt the encrypted application code.» [Aquí el texto completo]

Y antes que les de un mareo (como a mi), intentaré resumirlo en que básicamente dice que están utilizando varias claves para encriptar los datos del sistema. La clave 1 está protegida a través de la clave 2. La clave 2 está protegida a través de la clave 3 y así sucesivamente. La aplicación (el juego de PS3) tiene 5 claves al final, y esta 5ta clave es activada por una 6ta clave.

En otras palabras, el sistema es un infierno de seguridad. Si todas estas claves se cifran de manera diferente, casi podemos decir adiós al homebrew. Incluso descifrar una de las claves podría ser muy difícil, por no decir imposible. Para ejemplo, ni siquiera la clave principal de la PSP ha sido descifrado todavía.

Queda investigar (y lo estamos haciendo) si los planes de Sony son los de incluir un sistema de este tipo en un próximo Firmware, o el mismo requerirá de un componente de Hardware, que en todo caso podría implementarse en un futura versión de la PS3, o bien se están preparando para la PS4.

Solución: esperar a que salga un emulador para computadora del PS3 xDDDD

lol…esa sera la solucion definitiva.

naaa… no se xq tantas ganas de hackear la ps3…. a mi me gusta asi como esta…. y lo del emulador pues necesitariamos una computadora de unos 3000 dolares para correrlo full…. LOL XDD